在当今数字化时代,Web应用安全已成为企业与开发者不可忽视的核心议题。其中,跨站脚本攻击(XSS)作为最常见的安全威胁之一,通过注入恶意脚本窃取用户数据或破坏网站功能,给用户隐私和企业声誉带来严重风险。本文将深入探讨如何通过Nginx配置内容安全策略(CSP),构建多层次的XSS防护体系,为Web应用提供坚实的安全保障。

一、XSS攻击原理与CSP防护价值

XSS攻击的核心在于利用浏览器对动态内容的信任机制,通过用户输入注入恶意脚本。例如,攻击者可能在评论框中输入<script>alert('XSS')</script>,若未对输入进行过滤或转义,该脚本将被浏览器执行,导致信息泄露或会话劫持。

CSP(Content Security Policy)通过定义资源加载白名单,从浏览器层面阻断非法脚本执行。其核心价值在于:

- 资源来源限制:仅允许可信域的脚本、样式、图片等资源加载。

- 内联脚本管控:通过

nonce或hash机制替代unsafe-inline,避免内联脚本被滥用。 - 攻击行为上报:通过

report-uri或report-to收集违规请求,辅助安全审计。

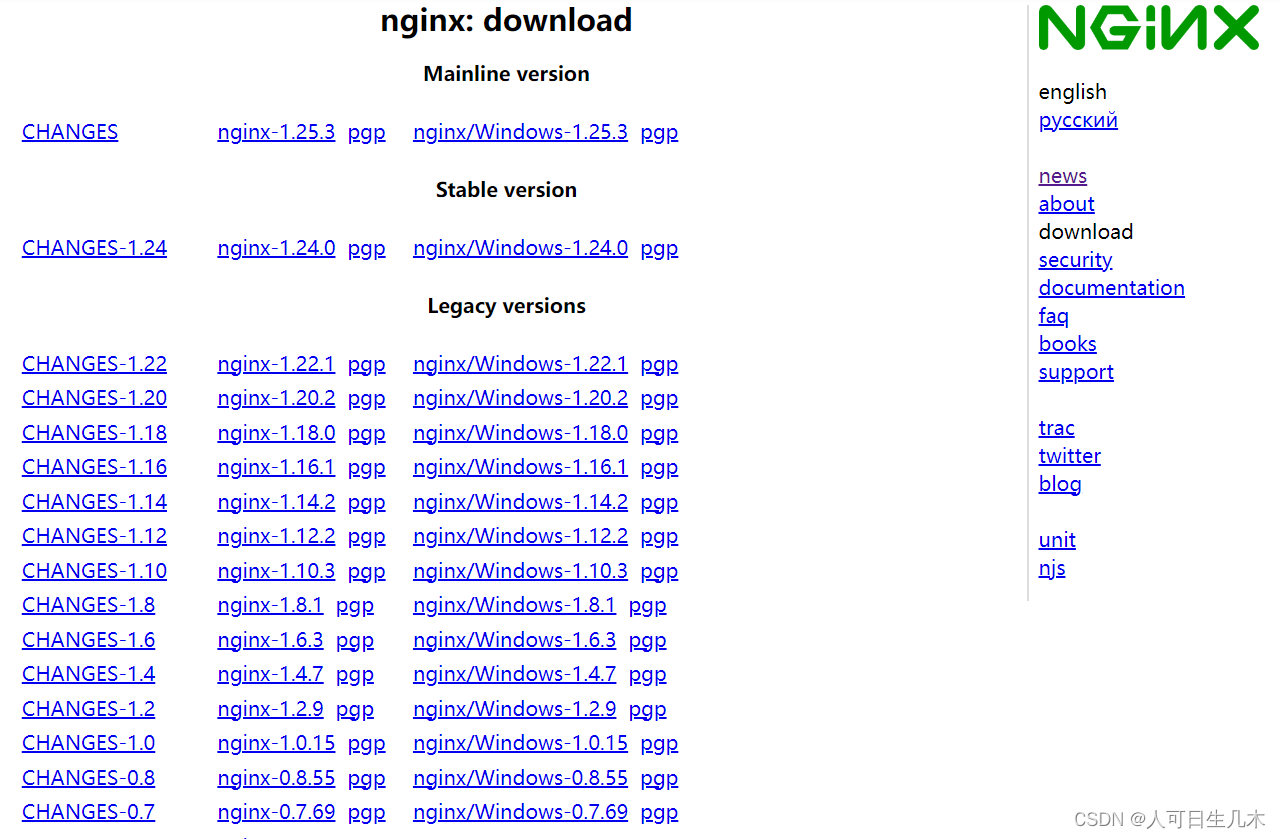

二、Nginx CSP配置实战

1. 基础配置:HTTP响应头设置

在Nginx配置文件中,通过add_header指令添加CSP策略。以下是一个教育网站的完整配置示例:

1server {

2 listen 443 ssl;

3 server_name edu-site.com;

4 ssl_certificate /path/to/cert.pem;

5 ssl_certificate_key /path/to/key.pem;

6

7 # 安全响应头

8 add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;

9 add_header X-Frame-Options "DENY" always;

10 add_header X-Content-Type-Options "nosniff" always;

11 add_header Referrer-Policy "strict-origin-when-cross-origin" always;

12

13 # CSP核心配置

14 add_header Content-Security-Policy "

15 default-src 'self';

16 script-src 'self' https://cdn.edu-cdn.com 'nonce-{RANDOM_NONCE}';

17 style-src 'self' 'unsafe-inline'; # 兼容旧代码,逐步移除

18 img-src 'self' data: https:;

19 font-src 'self' https://fonts.gstatic.com;

20 connect-src 'self' https://api.edu-site.com;

21 frame-src 'self' https://safe-embed.com;

22 child-src 'self';

23 object-src 'none';

24 base-uri 'self';

25 form-action 'self';

26 frame-ancestors 'none';

27 block-all-mixed-content;

28 upgrade-insecure-requests;

29 report-uri /csp-report;

30 report-to csp-endpoint;

31 " always;

32

33 # 处理CSP报告端点

34 location = /csp-report {

35 access_log /var/log/nginx/csp-violations.log json;

36 return 204;

37 }

38}

39关键指令解析:

script-src 'nonce-{RANDOM_NONCE}':通过服务器动态生成nonce值,允许带有该值的内联脚本执行。style-src 'unsafe-inline':临时兼容旧代码,需通过CSP升级指南逐步替换为hash机制。report-uri /csp-report:将违规请求记录到日志,便于分析攻击模式。

2. 高级场景:动态内容与第三方服务

场景1:允许特定CDN加载脚本

1add_header Content-Security-Policy "

2 script-src 'self' https://trusted.cdn.com;

3 style-src 'self' https://fonts.googleapis.com;

4";

5场景2:禁止所有内联资源(推荐生产环境使用)

1add_header Content-Security-Policy "

2 default-src 'self';

3 script-src 'self' 'sha256-abc123...'; # 使用脚本内容的哈希值

4 style-src 'self';

5 img-src 'self';

6";

73. 测试与验证

- 浏览器开发者工具:在Chrome控制台查看CSP违规警告。

- 在线验证工具:使用CSP Evaluator检查策略有效性。

- 报告分析:定期审查

/var/log/nginx/csp-violations.log,优化策略规则。

三、CSP配置最佳实践

1. 渐进式部署策略

- 报告模式先行:通过

Content-Security-Policy-Report-Only头收集违规日志,不阻断请求。nginx1add_header Content-Security-Policy-Report-Only " 2 default-src 'self'; 3 report-uri /csp-report; 4"; 5 - 分阶段收紧规则:根据报告结果逐步移除

unsafe-inline,替换为nonce或hash。

2. 结合其他安全头增强防护

- X-XSS-Protection:虽已废弃,但可作为兼容旧浏览器的补充(设置为

1; mode=block)。 - X-Frame-Options:防止点击劫持,与CSP的

frame-ancestors形成双重保障。 - Permissions-Policy:禁用敏感API(如摄像头、地理位置),降低数据泄露风险。

3. 性能与安全平衡

- 避免过度限制:如完全禁止

data:URI可能导致图片加载失败,需根据业务需求调整。 - 缓存优化:将CSP头加入静态资源响应,减少重复计算。

四、常见问题与解决方案

1. 问题:CSP导致部分功能失效

原因:策略过于严格,阻止了合法脚本或资源加载。

解决:

- 使用

report-uri收集违规日志,定位具体被阻资源。 - 通过

nonce或hash机制允许特定内联脚本。

2. 问题:第三方服务集成困难

案例:需要嵌入Google Analytics脚本,但CSP禁止外部域。

解决:

- 在

script-src中显式添加https://www.google-analytics.com。 - 使用子资源完整性(SRI)校验第三方脚本:

html

1<script src="https://www.google-analytics.com/analytics.js" 2 integrity="sha384-..."></script> 3

3. 问题:Nginx配置不生效

排查步骤:

- 检查

add_header指令是否位于server或location块中,且未被后续配置覆盖。 - 确认

always参数已添加,确保头信息在所有响应中发送。 - 使用

curl -I https://your-site.com验证响应头是否包含CSP。

五、总结与展望

通过合理配置Nginx的CSP策略,可显著降低XSS攻击风险,同时结合其他安全头(如X-Frame-Options、Permissions-Policy)构建多层次防护体系。开发者需遵循“最小权限原则”,从宽松策略开始,逐步根据业务需求收紧规则,并在生产环境前充分测试兼容性。

未来,随着浏览器对CSP 3.0的支持完善,更多高级功能(如manifest-src、prefetch-src)将进一步增强Web应用的安全性。持续关注OWASP安全指南,定期更新Nginx配置,是保障网站长期安全的关键。

立即行动:检查您的Nginx配置,添加CSP头,为Web应用穿上“防弹衣”!