在Web应用的攻防对抗中,文件上传功能向来是高危风险点——攻击者常通过上传恶意脚本、超大文件来实现入侵或发起DoS攻击。作为流量入口的Nginx,若能在这一层做好防护,就能直接将多数攻击拦截在应用服务器之外。本文将从配置原理、实操步骤到故障排查,带你搭建一套扎实的Nginx文件上传安全防线。

🛡️ 一、限制文件大小:从源头阻断超大文件攻击

Nginx默认的文件上传大小限制是1MB,这一数值远不能满足多数业务需求,但直接调大又会带来安全隐患。我们需要根据业务场景设置合理的阈值,并配置友好的错误提示。

1. 核心配置参数

http {

# 全局层面设置最大请求体大小,适用于所有server

client_max_body_size 20m;

server {

listen 80;

server_name your_domain.com;

# 针对单个server或location单独设置,优先级高于全局

location /upload {

client_max_body_size 10m; # 该接口仅允许10MB以内的文件

proxy_pass http://your_app_server;

}

}

}

client_max_body_size:控制客户端发送的请求体最大尺寸,超出时Nginx会直接返回413 Request Entity Too Large错误- 配置优先级:

location>server>http,可实现精细化的粒度控制

2. 自定义错误页面

当用户上传超大文件时,默认的413错误页不够友好,可通过以下配置替换为业务自定义页面:

error_page 413 /413.html;

location = /413.html {

root /usr/share/nginx/html;

internal; # 仅允许内部跳转访问,禁止外部直接访问

}

📦 二、限制文件类型:精准拦截恶意文件

仅限制大小远远不够,攻击者还会通过修改文件扩展名、伪装文件类型来绕过应用层校验。Nginx可通过两种方式实现文件类型校验:基于扩展名的黑白名单、基于Content-Type的校验。

1. 基于文件扩展名的拦截

通过if指令配合正则匹配,拦截高危文件扩展名:

location /upload {

# 禁止上传脚本文件、可执行文件等高危类型

if ($request_filename ~* \.(php|jsp|asp|sh|exe|bat)$) {

return 403;

}

# 仅允许上传图片、文档等安全类型(白名单模式,更推荐)

if ($request_filename !~* \.(jpg|jpeg|png|gif|pdf|doc|docx)$) {

return 403;

}

proxy_pass http://your_app_server;

}

⚠️ 注意:Nginx的if指令存在一定的局限性(被称为”邪恶的if”),复杂场景下建议使用ngx_http_map_module实现更安全的匹配:

http {

map $request_filename $blocked_ext {

~*\.php$ 1;

~*\.jsp$ 1;

~*\.sh$ 1;

default 0;

}

server {

location /upload {

if ($blocked_ext = 1) {

return 403;

}

}

}

}

2. 校验Content-Type头

攻击者可能会修改文件扩展名,但Content-Type头较难伪造(除非直接构造请求),可作为第二层校验:

location /upload {

# 仅允许图片类型的Content-Type

if ($content_type !~* ^image/(jpeg|png|gif)$) {

return 403;

}

proxy_pass http://your_app_server;

}

🔍 三、进阶防护:结合第三方模块强化校验

对于高安全要求的场景,仅靠原生配置还不够,可借助Nginx第三方模块实现更精准的文件类型识别(如基于文件魔数的校验)。

1. 安装ngx_http_file_filter_module

该模块可直接读取文件内容的魔数(文件头特征码),判断真实文件类型,彻底绕过扩展名伪装:

# 下载模块源码并重新编译Nginx

wget https://github.com/yaoweibin/ngx_http_file_filter_module/archive/master.zip

unzip master.zip

cd nginx-1.24.0

./configure --add-module=../ngx_http_file_filter_module-master

make && make install2. 配置魔数校验规则

location /upload {

file_filter on;

file_filter_types image/jpeg image/png image/gif; # 仅允许这三种真实图片类型

file_filter_errors on; # 校验失败时返回403错误

proxy_pass http://your_app_server;

}🚨 四、常见问题与故障排查

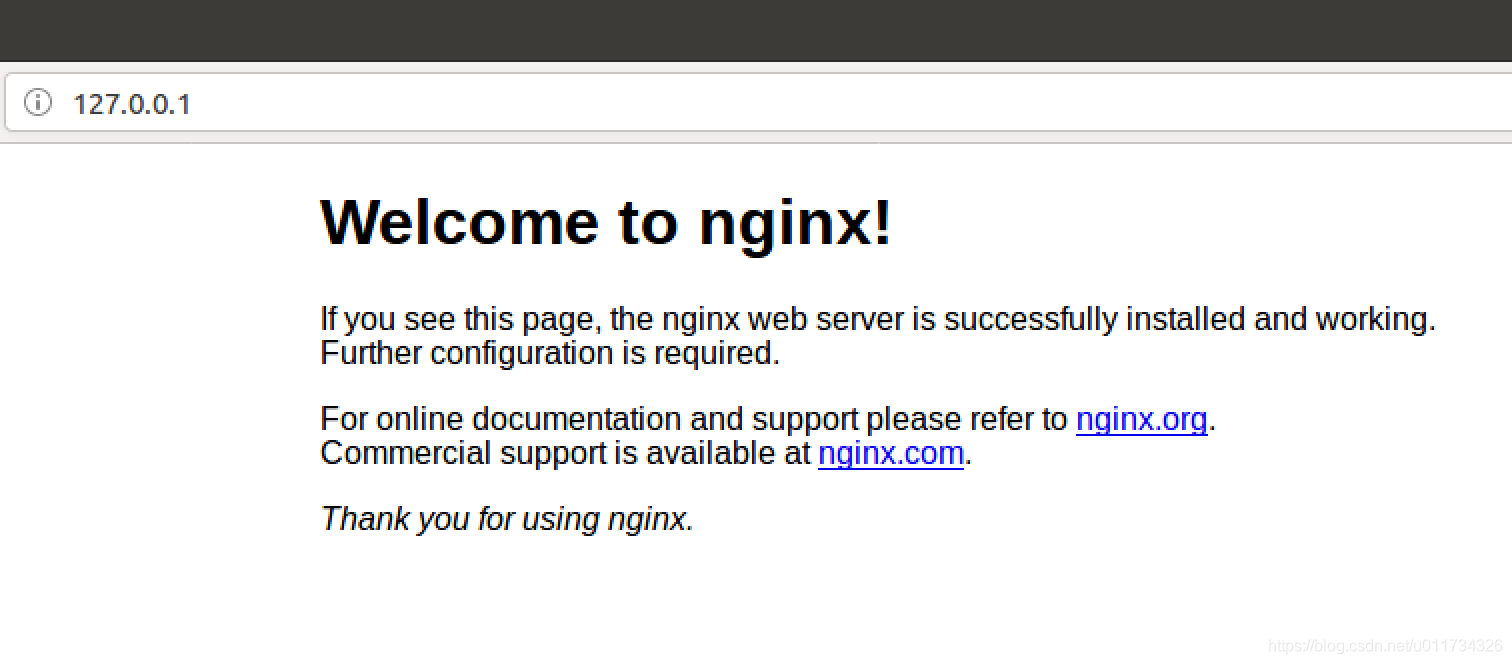

1. 配置不生效?

- 检查配置语法:执行

nginx -t验证配置文件正确性 - 重启Nginx服务:

systemctl restart nginx,确保配置生效 - 检查优先级:

location级别的配置会覆盖server和http级别的设置

2. 上传超大文件时应用服务器仍报错?

- 需同步调整应用服务器的文件大小限制(如Tomcat的

maxPostSize、PHP的upload_max_filesize) - Nginx仅负责转发请求,若应用层限制更严格,仍会被拦截

3. 如何记录上传日志?

在location /upload中添加日志配置,便于后续审计与排查:

access_log /var/log/nginx/upload_access.log main;

error_log /var/log/nginx/upload_error.log warn;📌 五、防护效果验证

配置完成后,可通过以下方式验证防护是否生效:

- 超大文件测试:上传超过限制大小的文件,检查是否返回自定义的413页面

- 恶意文件测试:尝试上传

test.php文件,检查是否返回403错误 - 类型伪装测试:将

test.php重命名为test.jpg后上传,结合魔数校验的场景下应被拦截

🔚 结语

Nginx作为Web架构的前置关卡,在文件上传安全防护中扮演着不可替代的角色。通过合理配置文件大小限制、文件类型校验,并结合第三方模块强化防护,我们就能在流量入口处构建一道高效的安全屏障。记住,安全防护是一个持续迭代的过程,需定期根据业务变化和攻击趋势调整配置,才能保持防线的有效性。